在 WordPress 中,通常恶意程序隐藏在插件或主题中。他们形态各异,有的发送垃圾邮件,有的植入隐形链接……不过这类恶意软件原理很好理解,无非就是恶意插件中有网站管理员所需要的功能,然后网站管理员在没有经过严谨确认便直接安装。

有趣的黑帽 SEO 插件

就在本周,我遇到一款典型的黑帽 SEO 插件,它实现的手法十分有趣。

该恶意插件核心文就在网站 root 目录下。黑客通过利用该文件,将以下代码注入到 Index.php 文件中。

if ( file_exists( 'wp-core.php' ) ){ require_once( 'wp-core.php' ); }

像这样的 Index.php 注入看起来十分可疑,同时也告知我们 wp-core.php 并没有被安装,因为这将破环 WordPress 基本约定。

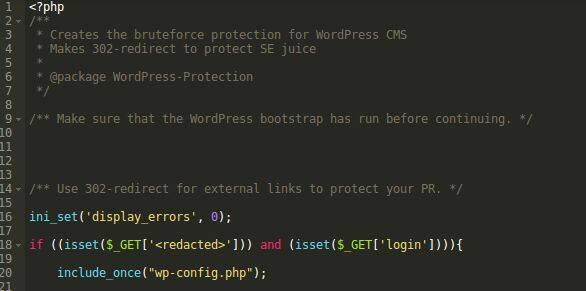

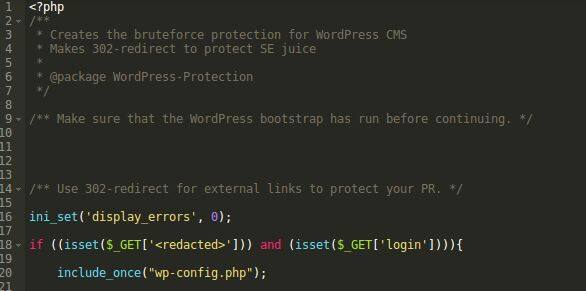

接下来,我们就好好看下 wp-core.php 文件吧。

分析wp-core.php 文件

该文件大概有 500 多行代码,在其注释行中,提到该插件是为保护 WordPress CMS 免受 Brute-force 攻击而开发的,并且说是利用 302 重定向来进行保护,最后还提到必须第一个进行加载。

在该文件的中间部分我发现了 「bootstrap」 的代码

首先,他将 「Bruteforce protection」 代码注入到 wp-login.php.

在登录表单中加入 onsubmit 管理员并设置 「antibot_ajax」 cookies 。接着还添加了一个用以检测是否设置有 cookies 的代码,如果没有设置是不允许登录的。这样看起来似乎真的是在做对抗机器人的操作保护了用户,毫无恶意。

接着,我们来看看 「Auth 2nd level」 代码:

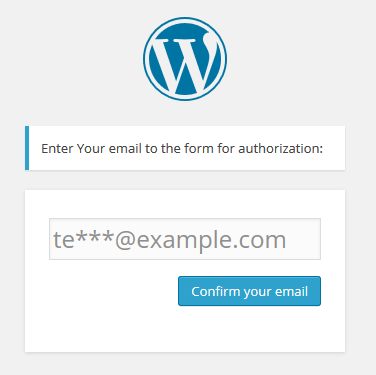

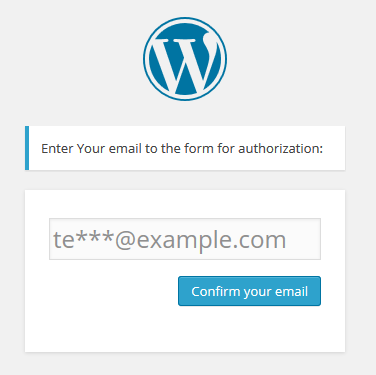

§

这个看起来更加可疑,其注入了一段加密了代码。我们进行了解密,惊奇的发现这段代码也很正常。正如插件作者在开头备注中所说的一样,这是进行第二次验证。如果登录名和密码是有效的,就会向 WP 数据库检索用户邮箱,将从第三个字符开始进行替换直到 @符号位置,最后要求验证该邮箱。

所以,即使机器人支持 Javascript 以及 cookies,并且幸运的通过了第一层反机器人保护,在第二层也是会失败的,因为第二层保护是需要对邮箱进行验证的。这样即使是有人盗取了你的 WordPress 密码,如果没有进行邮箱确认也是无法登录的。

用户对电子邮箱地址进行确认过后,会有一个额外的设置步骤,对WP_FLV_EMAIL_CONFIRMEDcookie 设置为保存 1000 天,所以他们不需要每次登录都进行邮箱验证。

最后的 「bootstrap」 部分,包含了将 wp-core.php 注入到 index.php 的代码 (你可以在文章的开头看到) 。它能够确保 「bruteforce protection」 一直都能够使用,如果 wp-login.php 中的代码被移除,它能够自己进行修复。

如果我们忘记通过非常规方式向 WordPress 添加功能,这段代码确实能够起到强有力的保护机制。当然,这并非看上去那么完美,对于那些有针对性的攻击起到的作用并不大,特别是当攻击者了解这个保护机制以后。但是无法否认的是,这个保护机制确实会为站长解决一些不必要的麻烦,至少这个保护机制能够防止目前 95% 的自动化枚举攻击。

讲了半天,难道这个插件真真正正的是一款不可多得的优秀插件?我会告诉你 wp-core.php 中 500 多行的代码中有关 「bootstrap」 的代码不足 100 行?那么剩下的 80% 代码都是做什么的呢?

wp-core.php 中的恶意代码

那么剩下的那 80% 代码都是没有保护作用的。

举个例子,它可以显示所有存储在 WordPress 数据库中的电子邮箱,如果不需要授权就可以提取邮箱地址,之前的保护也就变得毫无意义了。

同时,还安装有一个开放的重定向器。现在黑客就可以向使用了 「bruteforce protection」 的网站站长发送垃圾邮件了,钓鱼再或者对网站访客进行重定向到一个黑客指定的网站。

实例演示

wp-core.php 的主要功能就是管理 pharma-spam doorways 。如果一个博客的 URL 有其特定的参数 (比如 「th」,类似 http://www .example .com/?th=doryx+150mg+exclusivity) 那么 wp-core.php 会将正常的博客内容替换成垃圾内容。

如果访问者不是机器人,而是来自搜索引擎。那么它会通过单独的关键字,重定向到其他网站

在跳转之前,恶意插件会设置一个相同命名的 cookies 作为 URL 参数。在接下来的 100 天内,相同的访问者如果再次打开网页依旧会进行跳转到其他页面。

如果访问者没有 cookies,也不是从搜索引擎过来的。这样的访问者所访问页面就会显示大量的垃圾内容。

这些垃圾内容就存储在 wp-admin/update-backup.db 文件中

通用性

必须要提到一点,尽管这是一个 WordPress 插件, 但是同样可在其他 PHP 站点中运行。唯一的区别只是 WP-specific 函数无法使用而已。

总结

总之这个插件真的很奇怪。它试图将所有类型的 PHP 站点作为目标,并将自身注入到 index.php 。但主要目标还是 WordPress 站点。

这样就可以解释为何以 wp-core.php 命名了,并且在 WordPress 根目录下也不是那么的显眼,但是这个文件在 Joomla 或者 vBulletin 搭建的网站下就显得十分刺眼了。

wp-core.php 文件很容易被安全性插件通过检测 WordPress 核心完整性然后查杀。为了分散使用者的注意,该插件包含有一些能优化 WordPress 的功能。

最后,最近经常爆出 WordPress 插件的漏洞,希望各位在使用各种插件的时候多仔细审查,免受无妄之灾。